Imaginez un ordinateur dans un ordinateur, un environnement où vous pouvez exécuter un système d’exploitation différent sans modifier votre machine principale. C’est exactement ce que permet une machine virtuelle ! Grâce à la virtualisation, vous pouvez créer et utiliser plusieurs environnements isolés sur un même appareil, optimisant ainsi les ressources matérielles comme le processeur, la mémoire et le stockage.

Que vous soyez une entreprise cherchant une solution évolutive, un développeur voulant tester une application sur Windows, Linux ou macOS, ou un passionné d’informatique souhaitant expérimenter sans risque, les machines virtuelles sont un outil puissant. Avec des logiciels comme VirtualBox, VMware ou Hyper-V, vous pouvez facilement installer, gérer et exécuter des systèmes invités sur un hôte, offrant ainsi une flexibilité incomparable.

Mais comment cela fonctionne-t-il réellement ? Quels sont les avantages et inconvénients ? Comment bien choisir et sécuriser une VM ? Plongez dans cet article pour tout comprendre sur cet indispensable de l’infrastructure IT.

Définition concise d’une machine virtuelle :

Une machine virtuelle (VM) est un environnement virtuel qui simule un ordinateur physique en exécutant un système d’exploitation et des applications comme s’il s’agissait d’un appareil distinct. Hébergée sur un serveur ou un ordinateur physique, elle fonctionne grâce à un hyperviseur, qui permet de partager les ressources matérielles (processeur, mémoire, stockage) entre plusieurs machines virtuelles.

Contrairement à un ordinateur physique traditionnel, une VM est totalement isolée du système hôte, ce qui permet d’exécuter plusieurs environnements sur un seul appareil sans interférence directe entre eux.

Pourquoi les machines virtuelles sont-elles essentielles ?

L’essor de la virtualisation a profondément transformé le fonctionnement d’un système informatique, et ce, pour plusieurs raisons :

- Optimisation des ressources : La virtualisation permet d’exploiter au maximum la puissance des serveurs et des infrastructures en hébergeant plusieurs systèmes d’exploitation sur une même machine physique.

- Flexibilité et scalabilité : Les VM facilitent le déploiement rapide de nouveaux environnements, ce qui est essentiel pour les entreprises et les développeurs.

- Sécurité et isolation : Les machines virtuelles sont cloisonnées les unes des autres, limitant ainsi les risques en cas de compromission d’un système.

- Tests et développement : Les VM permettent d’expérimenter de nouveaux logiciels ou mises à jour sans impacter l’environnement de production.

- Cloud computing : Elles sont au cœur des infrastructures cloud, où elles sont utilisées pour fournir des services à la demande, héberger des applications et optimiser l’allocation des ressources.

Aperçu des sujets abordés dans l’article

Dans cet article, nous allons explorer en profondeur les machines virtuelles, depuis leur fonctionnement jusqu’aux stratégies avancées pour les sécuriser. Voici les principales thématiques qui seront abordées :

- Fonctionnement des machines virtuelles : Comprendre comment une VM est créée, gérée et exécutée à l’aide d’un hyperviseur.

- Avantages et inconvénients : Identifier les bénéfices mais aussi les limites des VM dans différents contextes.

- Les différents types de virtualisation : Découvrir les distinctions entre virtualisation complète, paravirtualisation et conteneurs.

- Cas d’usage concrets : Comment les VM sont utilisées en entreprise, dans le développement logiciel et dans le cloud computing.

- Sécurité des machines virtuelles : Les principaux risques et les stratégies avancées pour protéger les VM contre les cyberattaques.

- Les meilleurs logiciels de virtualisation : Comparatif des solutions populaires comme VMware, VirtualBox et Hyper-V.

- L’avenir des machines virtuelles : Évolution de la virtualisation avec l’essor du cloud hybride et des infrastructures serverless.

📌 De façon très simplifiée, voici comment on peut représenter le fonctionnement d’une VM :

+—————————+

| Machine Virtuelle (VM1) |

| – OS invité: Windows |

| – CPU, RAM, Disque, Réseau|

+—————————+

▲

+—————————+

| Hyperviseur (Type 1 ou 2) |

+—————————+

▲

+—————————+

| Matériel Hôte (Serveur) |

| – CPU, RAM, Disque, NIC |

+—————————+

Qu’est-ce qu’une machine virtuelle ?

Définition technique et vulgarisée

Une machine virtuelle (VM) est une émulation logicielle d’un ordinateur physique, permettant d’exécuter un système d’exploitation et des applications dans un environnement totalement isolé du matériel sous-jacent. Grâce à la virtualisation, une VM fonctionne comme un ordinateur indépendant, bien qu’elle partage les ressources physiques (processeur, mémoire, disque dur, carte réseau) avec d’autres machines virtuelles sur le même serveur hôte.

En termes plus simples, une machine virtuelle est comme un ordinateur dans un ordinateur. Elle utilise un logiciel de virtualisation appelé hyperviseur, qui gère et alloue les ressources de l’ordinateur hôte aux différentes machines virtuelles en cours d’exécution.

Différence entre une machine virtuelle et une machine physique

| Critère | Machine Physique | Machine Virtuelle |

|---|---|---|

| Définition | Ordinateur réel avec un matériel dédié | Simulation logicielle d’un ordinateur |

| Ressources | Fixes et liées au matériel (CPU, RAM, disque dur, carte réseau) | Allouées dynamiquement par un hyperviseur |

| Flexibilité | Nécessite un changement physique pour modifier les composants | Peut être modifiée via le logiciel de virtualisation |

| Isolation | Un seul système d’exploitation installé directement sur le matériel | Plusieurs environnements indépendants sur un même hôte |

| Utilisation | Ordinateurs personnels, serveurs dédiés | Cloud computing, développement, test, sécurité, mise en œuvre d’environnements de travail isolés |

Une machine physique est un équipement tangible, alors qu’une machine virtuelle est un environnement numérique fonctionnant sur une infrastructure existante. Cette distinction est essentielle pour comprendre pourquoi la virtualisation est devenue une solution incontournable pour les entreprises et les fournisseurs de services cloud.

Composants clés d’une machine virtuelle

Les machines virtuelles s’appuient sur plusieurs éléments fondamentaux qui assurent leur fonctionnement et leur performance.

1. L’Hyperviseur : Le moteur de la virtualisation

L’hyperviseur est un logiciel qui permet d’exécuter simultanément plusieurs machines virtuelles sur un même serveur informatique. Il alloue et gère les ressources matérielles de l’hôte physique pour chaque instance virtuelle.

On distingue deux types d’hyperviseurs :

- Hyperviseur de Type 1 (bare-metal) : Il est installé directement sur le matériel physique, sans nécessiter de système d’exploitation hôte. Ce type offre une meilleure performance, une réduction de la consommation de ressources et une meilleure sécurité.

Exemples : VMware vSphere, Microsoft Hyper-V, Citrix XenServer. - Hyperviseur de Type 2 (hébergé) : Il fonctionne au-dessus d’un système d’exploitation existant (ex. Windows, Linux). Plus simple à installer, mais avec un léger surdébit de performance dû à la couche logicielle intermédiaire.

Exemples : VirtualBox, VMware Workstation, Parallels Desktop.

2. Processeur et mémoire allouée

Chaque machine virtuelle a besoin de ressources CPU et RAM allouées dynamiquement par l’hyperviseur. Ces ressources déterminent la vitesse d’exécution des applications et la capacité de calcul du système invité.

- CPU : Les VM peuvent bénéficier d’un nombre de cœurs dédiés ou partager la puissance de calcul avec d’autres instances.

- Mémoire RAM : Un bon dimensionnement est essentiel pour éviter un ralentissement ou une surcharge des applications exécutées.

📌 Voici un petit simulateur pour vous permettre de modifier la quantité de CPU et RAM attribuée à une machine virtuelle et observer l’impact sur ses performances.

Simulateur de performance d’une VM

4 cores 8 GBEstimation de performance:

CPU Load: Moderate

RAM Usage: Optimal

Overall Performance: Good

3. Systèmes d’exploitation invités

Un système d’exploitation invité est celui qui est installé et exécuté à l’intérieur d’une machine virtuelle. Il peut être différent de l’OS de l’hôte, permettant d’exécuter simultanément plusieurs environnements sur un même matériel.

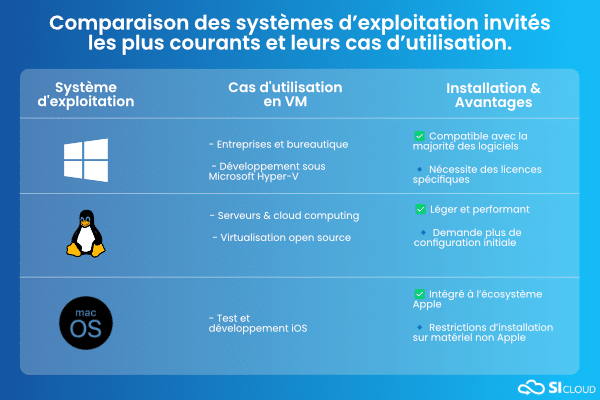

- Windows : Idéal pour les entreprises, les logiciels de bureautique et le développement sous Microsoft Hyper-V.

- Linux : Utilisé pour les serveurs, la virtualisation open source, et les applications cloud.

- MacOS : Généralement exécuté sur des VM pour des besoins de test ou de développement iOS.

L’installation d’un OS invité sur une machine virtuelle se fait via une image disque (ISO), qui est montée et exécutée comme si elle était un support physique réel.

📌 Comparaison des systèmes d’exploitation invités les plus courants et leurs cas d’utilisation.

Différence entre machine virtuelle et serveur physique

L’essor de la virtualisation a profondément transformé la manière dont les entreprises exploitent leur infrastructure informatique. Pourtant, il existe encore une confusion entre serveur physique et machine virtuelle ! Ces deux technologies offrent des approches différentes en matière de gestion des ressources et d’optimisation des performances.

Qu’est-ce qu’un serveur physique ?

Un serveur physique est une machine entièrement dédiée à l’exécution d’un système d’exploitation et d’applications. Il dispose de ressources matérielles fixes (processeur, RAM, stockage) qui ne peuvent être modifiées qu’en mettant à niveau le matériel lui-même.

🔹 Avantages du serveur physique :

✔️ Performance maximale : Pas de partage des ressources, idéal pour les charges de travail intensives.

✔️ Sécurité accrue : Moins exposé aux failles de virtualisation.

✔️ Fiabilité : Pas de risque lié à l’instabilité d’un hyperviseur.

🔸 Inconvénients :

❌ Manque de flexibilité : Toute mise à niveau nécessite un changement matériel.

❌ Coût élevé : Achat, maintenance et consommation énergétique plus importants.

❌ Utilisation inefficace des ressources : Un serveur sous-utilisé gaspille des capacités précieuses.

Si c'est ce que vous cherchez, découvrez notre offre de cloud privé à montpellier de serveur physique dédié

Rappel d'une machine virtuelle :

Une machine virtuelle est un environnement isolé fonctionnant au sein d’un serveur physique grâce à un hyperviseur. Contrairement à un serveur physique, une VM partage les ressources du matériel sous-jacent avec d’autres machines virtuelles.

🔹 Avantages de la machine virtuelle :

✔️ Optimisation des ressources : Plusieurs VM peuvent tourner sur un même serveur, maximisant l’utilisation du matériel.

✔️ Flexibilité : Il est possible d’augmenter ou de réduire les ressources allouées à une VM en fonction des besoins.

✔️ Facilité de sauvegarde et de migration : Une VM peut être clonée, déplacée ou restaurée facilement.

🔸 Inconvénients :

❌ Performances légèrement inférieures à un serveur physique, car les ressources sont partagées.

❌ Dépendance à l’hyperviseur : Une faille ou une panne au niveau de la virtualisation peut impacter toutes les VM.

❌ Sécurité plus complexe : Nécessite une bonne gestion des politiques d’isolation et des mises à jour de l’hyperviseur.

Serveur physique vs Machine virtuelle : Quelle solution choisir ?

Le choix entre serveur physique et machine virtuelle dépend des besoins spécifiques de chaque entreprise. On peut également vous accompagner pour choisir un hébergement cloud qui correspond à votre entreprise !

| Critère | Serveur physique | Machine virtuelle |

|---|---|---|

| Performance | Optimale, pas de partage des ressources | Bonne, mais dépendante de l’hyperviseur |

| Coût | Élevé (achat et maintenance) | Réduit (partage des ressources) |

| Flexibilité | Faible, mise à niveau complexe | Élevée, redimensionnement rapide |

| Sécurité | Plus simple à gérer | Plus complexe, nécessite une isolation stricte |

| Déploiement | Long et coûteux | Rapide et automatisable |

| Utilisation des ressources | Risque de sous-utilisation | Optimisation maximale |

✅ Quand privilégier un serveur physique ?

- Lorsque des performances maximales sont requises (ex. bases de données critiques, applications nécessitant une latence minimale).

- Lorsqu’un niveau de sécurité élevé est indispensable (ex. systèmes bancaires, gouvernements).

✅ Quand opter pour une machine virtuelle ?

- Pour les entreprises cherchant une infrastructure agile et évolutive.

- Pour les besoins de test, développement et simulation.

- Pour réduire les coûts et améliorer l’efficacité des ressources dans un datacenter.

En conclusion, la virtualisation permet de répondre aux défis modernes en offrant plus de flexibilité et d’évolutivité, mais le serveur physique reste une solution incontournable pour certains environnements nécessitant des performances optimales et une sécurité renforcée.

Comment créer une machine virtuelle ?

La création d’une nouvelle machine virtuelle est une procédure essentielle pour exploiter les avantages de la virtualisation. Que ce soit pour tester un système d’exploitation, exécuter des applications spécifiques ou isoler un environnement, une machine virtuelle permet de bénéficier d’une grande flexibilité. Voici les étapes détaillées pour créer une VM à l’aide d’un logiciel de virtualisation comme VirtualBox ou VMware.

1️⃣ Choisir un hyperviseur et un logiciel de virtualisation

Avant de créer une VM, il faut sélectionner un hyperviseur, qui est le logiciel permettant d’exécuter plusieurs machines virtuelles sur un même serveur ou ordinateur. Il existe deux types d’hyperviseurs :

- Hyperviseur de type 1 (bare-metal) : installé directement sur le matériel (ex. VMware ESXi, Microsoft Hyper-V).

- Hyperviseur de type 2 (hosted) : installé sur un système d’exploitation existant (ex. VirtualBox, VMware Workstation).

✅ Logiciels de virtualisation populaires :

🔹 VirtualBox : Open-source, idéal pour les tests et l’apprentissage.

🔹 VMware Workstation : Solution professionnelle avec plus de fonctionnalités avancées.

🔹 Microsoft Hyper-V : Intégré dans Windows Pro et Server, optimisé pour les environnements Windows.

2️⃣ Créer une nouvelle machine virtuelle

Une fois le logiciel de virtualisation installé, voici la procédure générale pour créer une nouvelle machine virtuelle :

📌 Sur VirtualBox

- Lancer VirtualBox et cliquer sur "Nouvelle".

- Donner un nom à la VM et sélectionner le type de système d’exploitation (Windows, Linux, macOS…).

- Allouer la RAM (minimum recommandé selon l’OS, ex. 2 Go pour Windows 10).

- Créer un disque dur virtuel en choisissant un format compatible (VDI, VMDK, VHD).

- Configurer le stockage (taille dynamique ou fixe).

📌 Sur VMware Workstation

- Ouvrir VMware Workstation et cliquer sur "Create a New Virtual Machine".

- Sélectionner un mode d’installation (ISO ou disque existant).

- Définir les paramètres de la VM : OS, RAM, CPU, stockage.

- Configurer les options réseau (NAT, bridge, host-only).

- Finaliser la création et démarrer la VM.

3️⃣ Installer un système d’exploitation sur la machine virtuelle

Une nouvelle machine virtuelle est comme un PC vierge : elle a besoin d’un système d’exploitation pour fonctionner.

🔹 Étapes d’installation :

- Télécharger une image ISO de l’OS souhaité (ex. Windows, Ubuntu, Debian…).

- Monter l’ISO dans le lecteur virtuel de la VM.

- Démarrer la VM et suivre la procédure classique d’installation du système d’exploitation.

- Configurer les pilotes et mises à jour pour une meilleure compatibilité.

Fonctionnement d’une machine virtuelle

Le fonctionnement d’une machine virtuelle repose sur plusieurs étapes clés qui définissent son cycle de vie et la manière dont elle utilise les ressources du système hôte. Une gestion optimisée de ces étapes permet d’assurer des performances optimales et une utilisation efficace des ressources physiques disponibles.

Cycle de vie d’une VM

Une machine virtuelle suit un cycle de vie structuré, allant de sa création à sa suppression, en passant par son exploitation et sa gestion au quotidien. Chaque étape impacte directement les performances et la stabilité du système d'exploitation hôte.

Création et installation

La première étape du cycle de vie d’une machine virtuelle consiste à créer un environnement virtualisé en définissant ses paramètres techniques. Voici les principales étapes de cette phase :

- Choix de l’hyperviseur : Selon l’environnement souhaité, on utilise un hyperviseur de type 1 (VMware ESXi, Microsoft Hyper-V) ou un hyperviseur de type 2 (VirtualBox, VMware Workstation).

- Définition des ressources : Attribution d’une quantité spécifique de RAM, CPU, stockage et réseau.

- Installation du système d’exploitation invité : Chargement d’un fichier ISO ou d’une image disque d’un OS (Windows, Linux, macOS).

- Configuration réseau et sécurité : Définition des accès réseau (NAT, bridge) et mise en place de règles de sécurité.

- Installation des outils d’intégration : Ajout des VMware Tools ou Guest Additions pour améliorer la compatibilité et l’optimisation des ressources.

🔹 Bonnes pratiques : Il est recommandé de séparer les machines virtuelles critiques sur des serveurs dédiés et d’utiliser des instantanés (snapshots) pour faciliter la restauration en cas d’erreur.

Exécution et gestion

Une fois installée, une machine virtuelle doit être gérée efficacement pour garantir sa stabilité et éviter toute surcharge des ressources. Chez SI CLOUD on propose une solution de cloud infogérance on-site pour vous assurez un fonctionnement parfait de votre VM. Voici les éléments essentiels :

- Démarrage et arrêt : Une VM peut être démarrée manuellement ou de manière automatisée avec des scripts ou des planificateurs de tâches.

- Allocation dynamique des ressources : Certains hyperviseurs permettent d’adapter dynamiquement l’allocation de la RAM et du CPU selon l’usage.

- Gestion des snapshots : Création de points de restauration pour revenir à un état antérieur en cas de problème.

- Monitoring des performances : Surveillance des indicateurs clés (utilisation CPU, mémoire, réseau) via des outils comme vSphere, Hyper-V Manager ou Prometheus.

- Mises à jour et sécurité : Application des correctifs de sécurité sur l’OS invité et l’hyperviseur pour éviter les vulnérabilités.

🔹 Conseil : Il est recommandé de centraliser la gestion des VM via un orchestrateur comme VMware vCenter ou OpenStack pour optimiser leur administration.

Sauvegarde et suppression

La gestion du cycle de vie inclut également la sauvegarde et la suppression des VM obsolètes pour libérer des ressources.

- Méthodes de sauvegarde :

- Sauvegarde complète : Copie intégrale de la VM (image disque et configuration).

- Sauvegarde différentielle : Sauvegarde uniquement des modifications depuis la dernière sauvegarde complète.

- Instantanés (snapshots) : Sauvegarde d’un état précis de la VM.

- Suppression sécurisée : Avant de supprimer une VM, il est crucial de vérifier la conformité des données et d’assurer une effacement sécurisé des disques virtuels.

🔹 Astuce : Pour éviter les pertes de données, il est recommandé d’utiliser une solution de sauvegarde automatisée, comme Veeam Backup & Replication.

Performance et gestion des ressources

L’exécution de machines virtuelles sur un même hôte physique entraîne une consommation partagée des ressources matérielles. Une mauvaise gestion peut causer des ralentissements, tandis qu’une optimisation efficace garantit une meilleure réactivité et stabilité du système.

Impact sur les performances d’un système

L’exécution simultanée de plusieurs machines virtuelles peut affecter les performances générales si les ressources ne sont pas bien réparties.

- Utilisation CPU excessive : Trop de VM actives peuvent saturer le processeur.

- Surcharge mémoire : Une allocation excessive de RAM à une VM empêche les autres d’avoir assez de mémoire.

- Besoins en stockage : Les disques virtuels occupent de l’espace et nécessitent une gestion fine pour éviter la saturation.

- Goulots d’étranglement réseau : Trop de trafic entre VM sur le même hôte peut ralentir la connectivité.

🔹 Cas pratique : Une entreprise hébergeant plusieurs serveurs applicatifs sur des VM mal optimisées constate un ralentissement des services en raison d’une mauvaise allocation CPU.

Optimisation des ressources (RAM, CPU, stockage)

Une bonne gestion des ressources garantit un meilleur rendement et évite la sous-performance du système hôte.

1. Optimisation du CPU

- Activer le CPU Overcommitment pour allouer des vCPU dynamiques.

- Utiliser le pinning CPU pour réserver des cœurs dédiés aux VM critiques.

2. Gestion efficace de la mémoire (RAM)

- Activer le Memory Ballooning pour allouer dynamiquement la RAM en fonction de la charge.

- Définir des quotas mémoire pour éviter qu’une seule VM monopolise toutes les ressources.

3. Stockage et disques virtuels

- Utiliser des disques SSD pour accélérer les performances des VM gourmandes en lecture/écriture.

- Implémenter la déduplication et la compression pour économiser de l’espace.

🔹 Exemple : Une machine virtuelle exécutant une base de données bénéficiera de vCPU dédiés, de disques SSD NVMe et d’une allocation RAM dynamique pour garantir un temps de réponse optimal.

Cas d’usage, utilisation et applications des machines virtuelles

Les machines virtuelles (VM) sont devenues un élément central de l’informatique. Elles offrent une flexibilité inégalée et permettent d’exploiter des infrastructures informatiques de manière plus efficace et sécurisée. Voici les principales utilisations des VM dans différents secteurs.

Virtualisation des serveurs et optimisation des infrastructures

La virtualisation est largement utilisée dans les datacenters pour regrouper plusieurs serveurs physiques en un seul hôte exécutant plusieurs VM. Cela offre plusieurs avantages :

- Réduction des coûts matériels : Moins de serveurs physiques signifie moins d’achats, de maintenance et de consommation énergétique.

- Flexibilité et évolutivité : Une entreprise peut créer, supprimer ou déplacer des VM facilement en fonction des besoins.

- Optimisation des ressources : Les VM permettent d’allouer dynamiquement CPU, RAM et stockage pour éviter la sous-utilisation des serveurs physiques.

✅ Exemple : Une entreprise de e-commerce peut héberger son site web sur plusieurs VM redondantes pour assurer une disponibilité constante et gérer les pics de trafic pendant les soldes.

Développement et tests logiciels

Les machines virtuelles sont un outil incontournable pour les développeurs et les équipes de test. Elles permettent :

- D’exécuter un environnement de test : Tester un logiciel sous Windows, Linux et macOS sans changer de matériel.

- D’expérimenter sans risque : Une VM peut être réinitialisée en quelques secondes après un test, sans endommager le système hôte.

- D’automatiser les tests : Les équipes DevOps utilisent des VM pour exécuter des tests automatisés sur des plateformes variées.

✅ Exemple : Un éditeur de logiciels SaaS peut utiliser des VM pour simuler l’expérience utilisateur sur plusieurs systèmes d’exploitation avant de déployer une mise à jour.

Vous cherchez une solution de machine virtuelle ?

Sécurité et isolation des environnements

Les VM offrent une isolation efficace pour tester des applications sensibles ou analyser des menaces sans impacter l’environnement principal. Elles sont utilisées pour :

- Créer des environnements de test isolés : Pour exécuter des fichiers suspects ou analyser des virus en toute sécurité.

- Segmenter les services critiques : Dans une infrastructure IT, les bases de données, applications web et services internes peuvent être isolés sur différentes VM pour limiter l’impact d’une faille de sécurité.

- Mettre en place des sandbox : Utilisées par les chercheurs en cybersécurité, elles permettent de détecter les malwares et les attaques avant qu’ils ne se propagent.

✅ Exemple : Un analyste en cybersécurité utilise une VM pour ouvrir un fichier inconnu et détecter un ransomware sans risquer d’infecter le reste du réseau.

Exécution de systèmes d’exploitation multiples :

Grâce aux machines virtuelles, il est possible de faire fonctionner plusieurs systèmes d’exploitation (OS) simultanément sur un même ordinateur. Cela est particulièrement utile pour :

- Exécuter des applications incompatibles avec l’OS principal (ex. : un utilisateur Mac peut lancer un logiciel uniquement disponible sous Windows) en se créant un serveur dédié virtuel.

- Tester différentes versions d’un OS pour assurer la compatibilité d’un programme.

- Former les utilisateurs à divers systèmes sans changer de matériel.

✅ Exemple : Une école d’informatique peut utiliser des VM pour permettre aux étudiants d’apprendre à configurer des serveurs Linux et Windows sur un même ordinateur.

Sécurité des machines virtuelles : Risques et stratégies avancées de protection

Risques spécifiques aux machines virtuelles

L’adoption croissante des machines virtuelles dans les infrastructures informatiques apporte de nombreux avantages en termes de flexibilité et d’optimisation des ressources. Cependant, ces environnements virtualisés introduisent également des risques de sécurité spécifiques, qui nécessitent une approche proactive pour limiter les menaces potentielles.

Attaques via l’hyperviseur

L’hyperviseur joue un rôle clé dans la gestion des machines virtuelles en permettant l’exécution simultanée de plusieurs environnements isolés sur un même matériel physique. Cependant, il constitue également une cible privilégiée pour les cyberattaques. Une compromission de l’hyperviseur peut permettre à un attaquant de prendre le contrôle de toutes les VM qu’il héberge, compromettant ainsi l’ensemble de l’infrastructure. Des attaques telles que VM Escape exploitent des failles dans l’hyperviseur pour exécuter du code malveillant sur l’hôte physique. Pour éviter cela, faites régulièrement un audit informatique pour assurer qu'il n'y ai pas de failles.

Fuite de données entre VM (attaque side-channel)

Les attaques side-channel, telles que Spectre et Meltdown, exploitent les mécanismes d’optimisation des processeurs pour obtenir des informations confidentielles échangées entre plusieurs machines virtuelles exécutées sur le même hôte. Ces attaques sont particulièrement dangereuses dans les environnements cloud, où plusieurs clients partagent la même infrastructure physique.

Vulnérabilités logicielles

Les machines virtuelles exécutent des systèmes d’exploitation et des logiciels qui peuvent présenter des vulnérabilités exploitées par des attaquants. Une VM mal sécurisée ou non mise à jour peut devenir une porte d’entrée pour des menaces telles que les ransomwares, les rootkits, et les botnets. De plus, l’absence de segmentation appropriée du réseau peut faciliter la propagation des infections d’une VM à une autre.

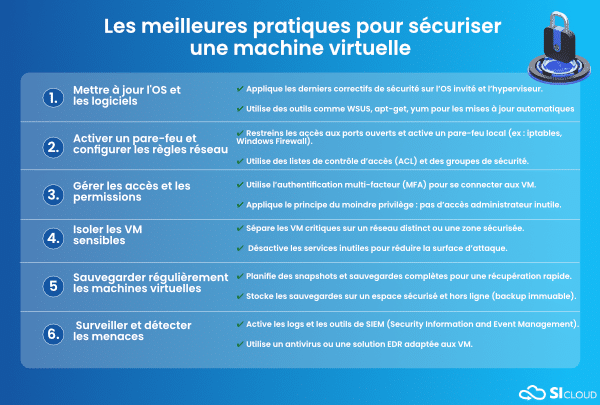

Stratégies avancées de protection

Face à ces menaces, les entreprises doivent adopter des stratégies de cybersécurité avancées pour renforcer la protection de leurs environnements virtualisés.

Isolation stricte des VM

Une séparation rigoureuse des machines virtuelles permet de limiter les risques d’attaques latérales. Pour cela, plusieurs approches sont recommandées :

- Micro-segmentation : restreindre les interactions réseau entre les VM selon des politiques strictes.

- Contrôle des accès : restreindre les privilèges des utilisateurs et applications exécutés dans les environnements virtualisés.

- Utilisation de machines virtuelles blindées (Shielded VMs) : des solutions comme Microsoft Hyper-V Shielded VMs offrent un chiffrement avancé et un démarrage sécurisé pour empêcher l’altération des systèmes.

Surveillance et détection des intrusions spécifiques aux environnements virtualisés

Les solutions de cybersécurité traditionnelles ne suffisent pas toujours pour détecter des attaques ciblant les environnements virtualisés. Il est crucial d’intégrer des outils spécialisés tels que :

- EDR et XDR dédiés à la virtualisation : solutions de détection avancée des menaces adaptées aux infrastructures virtualisées.

- Surveillance de l’hyperviseur : certains outils permettent de surveiller les comportements anormaux au niveau de l’hyperviseur pour identifier des activités suspectes.

- Logs et analyse des événements : utiliser un SIEM (Security Information and Event Management) pour corréler les alertes de sécurité et détecter des tentatives d’intrusion.

Chiffrement des disques virtuels

Le chiffrement est une solution essentielle pour protéger les données stockées dans les machines virtuelles. Il empêche un attaquant d’accéder aux informations sensibles en cas de compromission du stockage.

- Chiffrement natif : certaines solutions de virtualisation comme VMware vSphere et Microsoft Hyper-V intègrent des fonctionnalités de chiffrement des disques.

- Chiffrement au niveau du stockage : pour renforcer la sécurité, les entreprises peuvent utiliser des solutions comme BitLocker, Vormetric, ou AWS KMS pour protéger les disques virtuels.

Études de cas et incidents réels

L’histoire récente montre que les attaques ciblant les infrastructures virtualisées ne sont pas rares. Voici quelques cas d’étude qui illustrent l’impact de ces menaces et les leçons tirées par les entreprises concernées.

Analyse d’attaques ayant ciblé des infrastructures virtualisées

- Cloud Hopper (2018) : cette campagne d’espionnage sophistiquée menée par un groupe APT (Advanced Persistent Threat) a exploité des failles dans des infrastructures cloud pour voler des données sensibles.

- ESXiArgs (2023) : une vague de ransomwares ciblant les serveurs VMware ESXi, exploitant des vulnérabilités non corrigées pour chiffrer des milliers de machines virtuelles à travers le monde.

Comment les entreprises leaders sécurisent leurs VM

- Google Cloud Confidential VMs : Google a développé une technologie qui chiffre automatiquement les données en mémoire, empêchant toute extraction malveillante d’informations sensibles.

- Microsoft Azure Security Center : propose des fonctionnalités avancées de détection des menaces et de protection des VM grâce à l’intelligence artificielle.

- VMware AppDefense : surveille en continu le comportement des machines virtuelles et bloque les actions non autorisées.

Conclusion et recommandations

Récapitulatif des points clés

Tout au long de cet article, nous avons exploré en profondeur le concept de la machine virtuelle, son fonctionnement, ses composants, ainsi que les bonnes pratiques pour une gestion optimale. Voici les éléments essentiels à retenir :

- Une machine virtuelle (VM) est un environnement informatique isolé qui permet d’exécuter un système d’exploitation sur une infrastructure physique sans interaction directe avec celle-ci.

- Le cycle de vie d’une VM comprend sa création, son exécution, sa gestion des ressources (RAM, CPU, stockage) et sa suppression.

- La performance d’une VM dépend d’une gestion efficace des ressources matérielles et logicielles, avec un impact direct sur la rapidité et la stabilité du système hôte.

- La sécurité des VM est un enjeu majeur : attaques via l’hyperviseur, fuite de données et vulnérabilités logicielles nécessitent des stratégies avancées de protection comme l’isolation stricte, la surveillance en temps réel et le chiffrement des disques virtuels.

En maîtrisant ces concepts et en appliquant les bonnes pratiques, les entreprises et les utilisateurs peuvent exploiter pleinement la virtualisation tout en garantissant stabilité, performance et sécurité.

🔐 Importance de bien choisir et sécuriser ses VM

Le choix d’une solution de virtualisation doit être aligné avec les besoins spécifiques de chaque utilisateur ou entreprise. Voici quelques recommandations clés :

- Sélectionner un hyperviseur adapté : VMware Workstation, Microsoft Hyper-V, Oracle VM VirtualBox, ou encore des solutions cloud comme Google Cloud ou Microsoft Azure offrent des fonctionnalités adaptées à différents usages.

- Dimensionner correctement les ressources : une allocation optimale du processeur, de la mémoire et du stockage est essentielle pour éviter les goulets d’étranglement.

- Sécuriser ses machines virtuelles : utiliser des pare-feu dédiés, activer la surveillance réseau, isoler les environnements critiques et appliquer les correctifs de sécurité en continu.

- Adopter une politique de sauvegarde : une VM doit être sauvegardée régulièrement pour garantir une restauration rapide en cas de panne ou d’attaque.

Une machine virtuelle bien configurée et sécurisée permet d’améliorer la productivité, réduire les coûts et garantir une flexibilité accrue pour tous types d’utilisateurs, qu’il s’agisse de développeurs, administrateurs IT ou entreprises.