Et si votre système de sécurité ne voyait qu’une partie des attaques ?

Dans un monde où chaque terminal, chaque réseau, chaque mail peut devenir une porte d’entrée pour une menace, les solutions traditionnelles comme l’EDR ne suffisent plus. Les cyberattaques deviennent plus avancées, plus rapides, plus sournoises. Il faut aujourd’hui plus qu’un outil isolé pour protéger votre infrastructure.

C’est là qu’intervient le XDR – eXtended Detection and Response.

Conçue pour collecter, analyser et corréler les données de multiples sources (endpoint, cloud, réseau, SIEM, NTA…), cette technologie étendue offre une vue unifiée de la cybersécurité de votre organisation. Elle permet de détecter les activités malveillantes, de neutraliser les attaques en temps réel et d’automatiser la réponse aux incidents.

Adoptée par les plus grands acteurs du marché, la plateforme XDR combine précision, visibilité et puissance d’analyse, tout en réduisant la charge de travail des analystes.

Découvrez comment cette solution réinvente la gestion des menaces… et pourquoi votre entreprise ne peut plus s’en passer.

Qu’est-ce que le XDR (Extended Detection and Response) ?

Le XDR est une technologie de cybersécurité de nouvelle génération conçue pour collecter, corréler et analyser les données issues de différentes couches de sécurité (endpoints, réseau, cloud, messagerie, etc.) afin de détecter et répondre aux menaces de manière centralisée et automatisée.

Contrairement aux outils traditionnels comme les solutions l’EDR, Endpoint Detection and Response: cliquez ici pour obtenir sa définition ou les plateformes SIEM, la cybersécurité xdr fournit une visibilité totale sur l’environnement IT, offrant une vue unifiée sur l’ensemble des événements de sécurité.

Présentation en 6 points clés :

Pour résumé, voici en 6 points comment fonctionne l’eXtended Detection and Response ! 🔽

- Une intégration complète : Un XDR collecte et analyse les données de multiples sources de sécurité, offrant une vue holistique des menaces.

- La corrélation des données : Les solutions XDR utilisent des techniques avancées d’analyse et de corrélation pour identifier les comportements anormaux et les menaces potentielles à travers différents vecteurs d’attaque.

- Une réponse automatisée : Elles peuvent automatiser les réponses aux incidents, réduisant ainsi le temps nécessaire pour contenir et éliminer les menaces.

- Visibilité améliorée : En intégrant les données de diverses sources, un XDR offre une meilleure visibilité sur l’ensemble de l’environnement de sécurité, facilitant la détection des menaces avancées.

- Réduction des faux positifs : Grâce à une analyse plus approfondie et corrélée, le nombre de faux positifs est fortement réduis, permettant aux équipes de sécurité de se concentrer sur les véritables menaces.

- Simplification de la gestion : En centralisant les données de sécurité, il simplifie la gestion des incidents et réduit la complexité opérationnelle.

La différence entre XDR et d’autres technologies de sécurité :

Contrairement aux solutions SIEM (Security Information and Event Management), l’XDR ne se contente donc pas de collecter des données. Il les analyse activement, identifie les tendances significatives et fournit des capacités de détection et de réponse automatisées.

Il faut garder en tête que l’XDR va vous permettre de rendre votre cybersécurité uniformisée et globale.

Quels outils utilisent le XDR ?

Les outils de sécurité xdr s’appuie sur un ensemble d’outils interconnectés pour assurer une visibilité étendue. Il intègre notamment :

- des EDR pour les terminaux,

- des solutions de sécurité réseau (NTA, pare-feux),

- des outils cloud (CSPM, CWPP),

- des solutions email,

- et parfois des SIEM pour enrichir la corrélation d’événements.

Chaque outil joue un rôle complémentaire pour permettre une détection plus précise et une réponse coordonnée aux menaces.

XDR vs EDR : quelle est la différence ?

Là où une solution EDR se concentre uniquement sur la détection et la réponse au niveau du poste de travail (endpoint), le XDR étend cette capacité à l’ensemble de la pile de sécurité (réseau, cloud, email, serveurs…).

| Fonctionnalité | EDR | XDR |

|---|---|---|

| Portée | Endpoint uniquement | Endpoints + Réseau + Cloud + Applications |

| Visibilité | Limitée | Visibilité centralisée et unifiée |

| Détection | Basée sur le poste | Détection multi-vecteur et contextuelle |

| Réponse | Manuelle / semi-auto | Réponse automatisée et proactive |

| Objectif principal | Contenir localement | Prévenir les menaces à grande échelle |

L’EDR et le XDR ne se contentent pas de proposer des périmètres différents : ils incarnent deux approches distinctes de la sécurité opérationnelle.

L’EDR a été conçu dans une logique réactive : il surveille un terminal, détecte une anomalie locale et alerte l’équipe sécurité. Il est précieux pour les analyses post-incident, les investigations forensiques ou encore la remédiation sur un poste infecté. Son efficacité dépend fortement de la vigilance humaine et de la capacité des analystes à reconstituer le contexte autour d’un signal isolé.

Le XDR, lui, repose sur une approche contextuelle et proactive. Il ne se limite pas à constater un comportement suspect, il corrèle plusieurs événements dispersés dans le système d’information pour reconstruire la chaîne d’attaque. Une activité anormale sur un terminal, couplée à un flux réseau inhabituel et un accès mail suspect, peut automatiquement déclencher une alerte corrélée, puis une remédiation automatisée. C’est un outil de réduction de la charge cognitive pour les équipes cyber.

Autre différence majeure : la gestion du temps et des ressources. Là où l’EDR peut générer un flot d’alertes nécessitant une analyse manuelle, le XDR priorise, trie, et initie les premières étapes de réponse, libérant du temps pour les tâches stratégiques. Il facilite ainsi une montée en maturité cybersécurité, sans exiger une armée d’analystes

XDR vs SIEM (Security Information and Event Management)

Les SIEM sont conçus pour collecter, centraliser et analyser les journaux provenant de multiples sources, comme les serveurs, pare-feux, applications, endpoints, etc. Toutefois, leur efficacité dépend largement de la configuration manuelle, des règles personnalisées et de la capacité des analystes à corréler les événements.

Le XDR, quant à lui, pousse l’automatisation plus loin. Il offre une corrélation native des données, souvent enrichie par l’IA, pour détecter plus rapidement les comportements malveillants. Là où un SIEM alerte, le XDR agit : il déclenche des réponses automatisées, réduit les faux positifs et facilite l’investigation.

➡️ Atout du XDR : moins de dépendance aux règles manuelles, meilleure prise de décision grâce à une vue contextualisée et automatisée des menaces.

XDR vs SOAR (Security Orchestration, Automation and Response)

Le SOAR permet d’automatiser des processus de réponse aux incidents via des playbooks prédéfinis. Il s’intègre souvent avec un SIEM pour combler les lacunes en matière de remédiation.

Cependant, contrairement au SOAR, le XDR ne nécessite pas de configuration manuelle poussée ni d’intégration lourde. Il est conçu dès le départ pour combiner collecte, détection, corrélation et remédiation dans une plateforme unifiée.

➡️ Avantage clé : le XDR élimine la complexité d’intégration et permet une mise en œuvre plus rapide et une réponse proactive sans surcharge de configuration.

XDR vs NTA (Network Traffic Analysis)

Les outils de NTA surveillent les flux réseau pour repérer des comportements anormaux. Bien qu’efficaces pour détecter certaines menaces avancées, ils se limitent généralement à une couche : le réseau.

Le XDR va plus loin : il agrège les données provenant du réseau, des endpoints, du cloud, des emails, des serveurs et autres sources. Cela lui confère une visibilité étendue, essentielle pour détecter les mouvements latéraux et les attaques multi-vecteurs.

➡️ Supériorité du XDR : une couverture multi-couches offrant une vision plus complète de l’environnement IT.

Fonctionnement du XDR : une approche globale de la cybersécurité

🔍 Collecte et corrélation des données

Le système XDR collecte un grand nombre de données provenant de plusieurs sources : points de terminaison, trafic réseau, logs cloud, applications SaaS… Grâce à l’intelligence artificielle et au machine learning, ces données sont corrélées pour identifier les menaces en profondeur, même les plus furtives.

🧠 Détection des menaces basée sur l’IA

La technologie XDR repose sur des algorithmes d’analyse comportementale et de threat intelligence pour détecter automatiquement les attaques avancées, comme les APT, les ransomwares, ou les menaces zero-day. Des plateformes comme Tehtris XDR AI Platform ou Sophos XDR offrent une détection extrêmement précise des comportements malveillants.

⚡ Réponse automatisée aux incidents

Une fois une menace identifiée, la plateforme XDR peut activer des processus de réponse automatisée : isolement d’un endpoint, blocage d’une adresse IP, suppression d’un fichier infecté… Les temps de réaction sont réduits, et les équipes de sécurité peuvent se concentrer sur les actions à forte valeur ajoutée.

Quels sont les avantages du XDR ?

La solution XDR offre une multitude de bénéfices pour renforcer votre posture de sécurité :

- Visibilité centralisée sur toute l’infrastructure informatique

- Réduction des faux positifs grâce à la corrélation intelligente des événements

- Réponse à incident plus rapide et plus précise

- Détection avancée des menaces à travers tous les vecteurs (réseau, endpoint, cloud…)

- Automatisation des tâches de surveillance et de remédiation

- Amélioration de la productivité des analystes de sécurité

Pourquoi mettre en place un XDR dans une entreprise ?

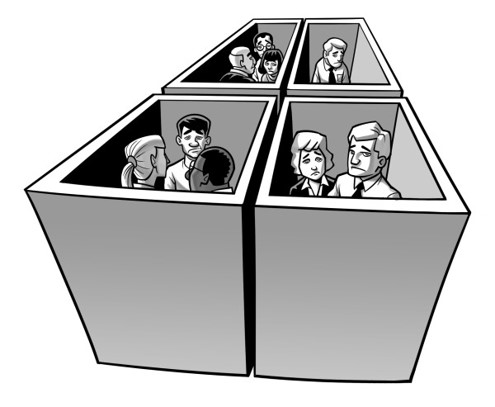

L’une des principales failles dans les entreprise est la gestion des menaces en « silos ». Traditionnellement, les solutions de sécurité fonctionnent de manière isolée, chaque outil (antivirus, pare-feu, SIEM, etc.) se focalisant sur son propre domaine sans véritable coordination. Cette approche fragmentée empêche une visibilité globale des incidents et rend plus difficile la détection des menaces.

Avec l’XDR, ces silos sont brisés en offrant une vue unifiée sur l’ensemble de l’infrastructure.

Par exemple, une attaque qui commence par un phishing sur un endpoint, avant de se propager au réseau interne, peut être bloquée plus efficacement grâce à la corrélation des signaux détectés par vos outils installés.

En éliminant ces silos, l’XDR améliore la coordination et permets aux équipes de cybersécurité de mieux anticiper les attaques pour réagir réagir plus rapidement.

Étapes pour la mise en œuvre du XDR :

- Évaluation de votre infrastructure actuelle (réseau, endpoints, cloud, outils de sécurité déjà présents)

- Choix d’une solution XDR compatible avec vos outils et adaptée à la taille de votre organisation

- Intégration des sources de données (SIEM, EDR, NTA, serveurs, journaux…)

- Personnalisation des règles de détection et d’alerte

- Formation des équipes de sécurité et mise en place d’un flux de travail automatisé

- Supervision continue et ajustement selon l’évolution des menaces

Une mise en œuvre bien menée permet d’atteindre une meilleure gestion des incidents, tout en réduisant la charge des analystes de sécurité.

Un outil essentiel pour votre cybersécurité

L’impact de XDR va au-delà de la simple consolidation de la sécurité.

En tant que prestataire de cybersécurité à Montpellier, cet outil nous permets à la fois de consolider la sécurité de nos clients mais également de proposer des axes d’améliorations pour l’ensemble de l’entreprise.

Tableau comparatif des solutions XDR :

Bien évidemment, il existe de nombreuses solutions XDR proposées par les éditeurs. Globalement vous devez retenir que votre solution devra être compatible avec l’ensemble de vos équipements pour en tirer totalement profit.

| Caractéristiques | WatchGuard ThreatSync | CrowdStrike Falcon XDR | Palo Alto Cortex XDR | Microsoft Sentinel XDR | Trend Micro Vision One XDR |

| Visibilité Endpoints | ✔ | ✔ | ✔ | ✔ | ✔ |

| Visibilité Réseau | ✔ | ✔ | ✔ | ✔ | ✔ |

| Visibilité Cloud | ✔ | ✔ | ✔ | ✔ | ✔ |

| Intégration avec outils tiers | ✔ | ✔ | ✔ | ✔ | ✔ |

| Automatisation des réponses | ✔ | ✔ | ✔ | ✔ | ✔ |

| SOAR intégré | ❌ | ✔ | ✔ | ✔ | ✔ |

| Analyse comportementale (IA/ML) | ✔ | ✔ | ✔ | ✔ | ✔ |

| Détection multi-vecteur | ✔ | ✔ | ✔ | ✔ | ✔ |

| Prévention proactive des menaces | ✔ | ✔ | ✔ | ✔ | ✔ |

| Gestion unifiée des menaces | ✔ | ✔ | ✔ | ✔ | ✔ |

| Optimisé pour les PME | ✔ | ❌ | ❌ | ❌ | ❌ |

| Optimisé pour les grandes entreprises | ❌ | ✔ | ✔ | ✔ | ✔ |

| Fourchette de prix | 30 – 50 €/mois/endpoints | 75 – 150 €/mois/endpoints | 100 – 200 €/mois/endpoints | 60 – 120 €/mois/endpoints | 80 – 150 €/mois/endpoints |

Pourquoi choisir une solution XDR aujourd’hui ?

L’approche XDR améliore considérablement la gestion de la cybersécurité face aux attaques modernes : phishing, ransomware, malwares polymorphes, exploitation de failles cloud…

Grâce à l’intégration des outils de sécurité, à la collecte et corrélation des données et à une réponse proactive, le XDR permet :

- D’optimiser la prise de décision stratégique en matière de sécurité

- De protéger votre entreprise de manière étendue

- De neutraliser rapidement les activités malveillantes

- D’améliorer la conformité avec les réglementations (ex : RGPD)

- De réduire les coûts opérationnels grâce à l’automatisation

Le choix SI CLOUD pour un XDR dans une TPE/PME ?

Vous êtes dirigeant d’une TPE/PME ou à la tête d’un service informatique et vous ne savez quelle solution choisir ? Voici nos conseils : 🔽

Chez SI CLOUD nous travaillons en étroite collaboration avec notre partenaire WatchGuard. Nous avons fait ce choix car ils proposent des solutions adaptées spécifiquement aux TPE/PME. Les tarifs sont spécialement conçus pour les entreprises qui souhaitent mettre en place des solutions de cybersécurité.

Est-ce que le XDR remplace un EDR ?

Non, le XDR ne remplace pas un EDR, il l’intègre et l’augmente. L’EDR (Endpoint Detection and Response) reste un composant clé d’une stratégie de sécurité puisqu’il se concentre sur les terminaux. Le XDR, quant à lui, exploite les données de l’EDR en les combinant avec celles issues d’autres sources comme le réseau, le cloud, les emails ou encore les serveurs. L’objectif est de fournir une vue croisée et enrichie, permettant de détecter des attaques qui passeraient inaperçues avec un EDR seul. Le XDR agit comme une surcouche de corrélation et de remédiation intelligente.

Le XDR est-il adapté aux petites entreprises ?

Absolument. Les petites et moyennes entreprises (PME) sont souvent les plus vulnérables aux cyberattaques, faute de ressources humaines ou techniques dédiées. Le XDR leur offre une solution unifiée, simplifiée et proactive, qui centralise la surveillance et automatise la réponse aux incidents. Il permet aux équipes restreintes de gagner en visibilité et en efficacité, sans devoir multiplier les outils. De plus, certaines plateformes XDR sont spécifiquement conçues pour s’adapter aux contraintes budgétaires et techniques des TPE/PME.

Est-ce que le XDR est compatible avec le cloud ?

Oui, le XDR est par nature compatible et même optimisé pour les environnements cloud. Dans un contexte où les entreprises déploient de plus en plus d’applications, d’infrastructures et de données dans le cloud, le XDR permet de surveiller et corréler les événements provenant de multiples environnements : cloud public, privé, hybride ou multi-cloud. Il assure ainsi une continuité de la sécurité, quelle que soit la localisation des ressources, en couvrant aussi bien les charges de travail cloud que les connexions réseau ou les terminaux distants.

Définitivement un must have en cybersécurité pour les TPE et PME !

L’adoption d’un XDR transforme votre cybersécurité avec son approche centralisée et intelligente. En brisant les silos, il permettra à votre entreprise de mieux se protéger tout en optimisant les ressources de sécurité. L’outil incontournable de détection des menaces xdr pour toute entreprise qui cherche à évoluer dans un environnement numérique stable et protégé.